Bei der RWE Smarthome Zentraleinheit V1 handelt es sich uim eine von RWE vertriebene

Hausautomatisierungs Lösung. Die Zentraleinheit kommuniziert mit den verschiedenen

Geräten über 868.3 MHz. Die Steuerung von verschiedenen Ereignissen findet intern

statt. Die Zentraleinheit kann auf intern, von Geräten oder per Zeitsteuerung,

extern, über eine Weboberfläche https://home.innogy-smarthome.de angestoßene,

ausgelöste Ereignisse reagieren. Die Zentraleinheit kann eigenständig ohne Internet

agieren, dabei allerdings nicht länger auf externe Ereignisse reagieren.

Die Einheit besitzt ebenso einen physikalischen Schalter zum Deaktivieren der

Internetverbindung, allerdings unterbindet dieser lediglich auf Softwareebene die

Verbindung zu den RWE Kontrollservern.

Frontalansicht der Zentraleinheit:

Seitenansicht der Zentraleinheit mit Anschlüssen:

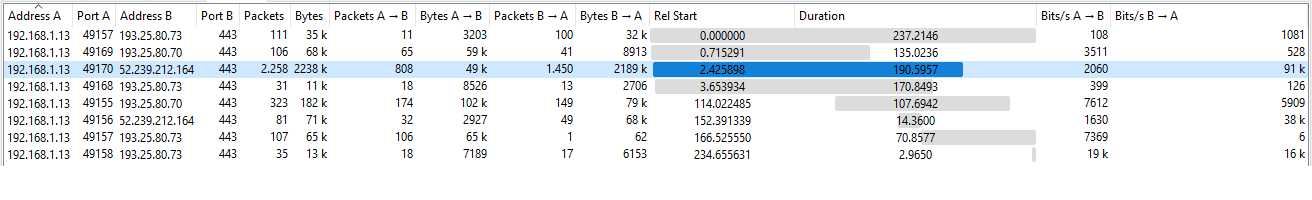

Kommunikations Endpunkte

5.189.146.13 0.rwesmarthome.pool.ntp.org

95.81.173.155 0.rwesmarthome.pool.ntp.org

91.121.7.182 0.rwesmarthome.pool.ntp.org

198.60.22.240 0.rwesmarthome.pool.ntp.org

52.239.212.164 blob.ams20prdstr08a.store.core.windows.net

193.25.80.70 services.rwe-smarthome.de

193.25.80.73 relay.rwe-smarthome.de

Bei dem Endpunkt blob.ams20prdstr08a.store.core.windows.net handelt es

sich um einen Microsoft Azure data-store, dieser wurde zm Download des

Firmwareupdates verwendet. Im normalen Betriebsmodus is der Verwendungszweck

nicht eindeutig identifizierbar.

Die Endpunkte 0.rwesmarthome.pool.ntp.org werden wie aus dem

aufgelösten Namen bereits hervorgeht für NTP Auflösung verwendet.

Die Endpunkte services.rwe-smarthome.de und relay.rwe-smarthome.de

dienen vermutlich zur Kontrolle der Zentraleinheit über die Kontrollserver von RWE.

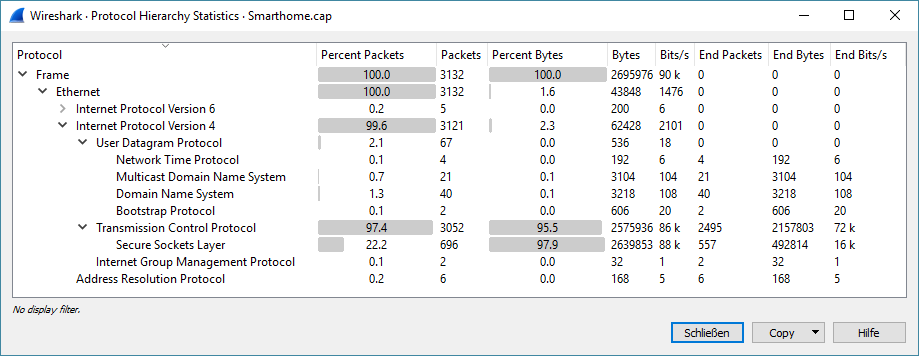

Verwendete Protokolle

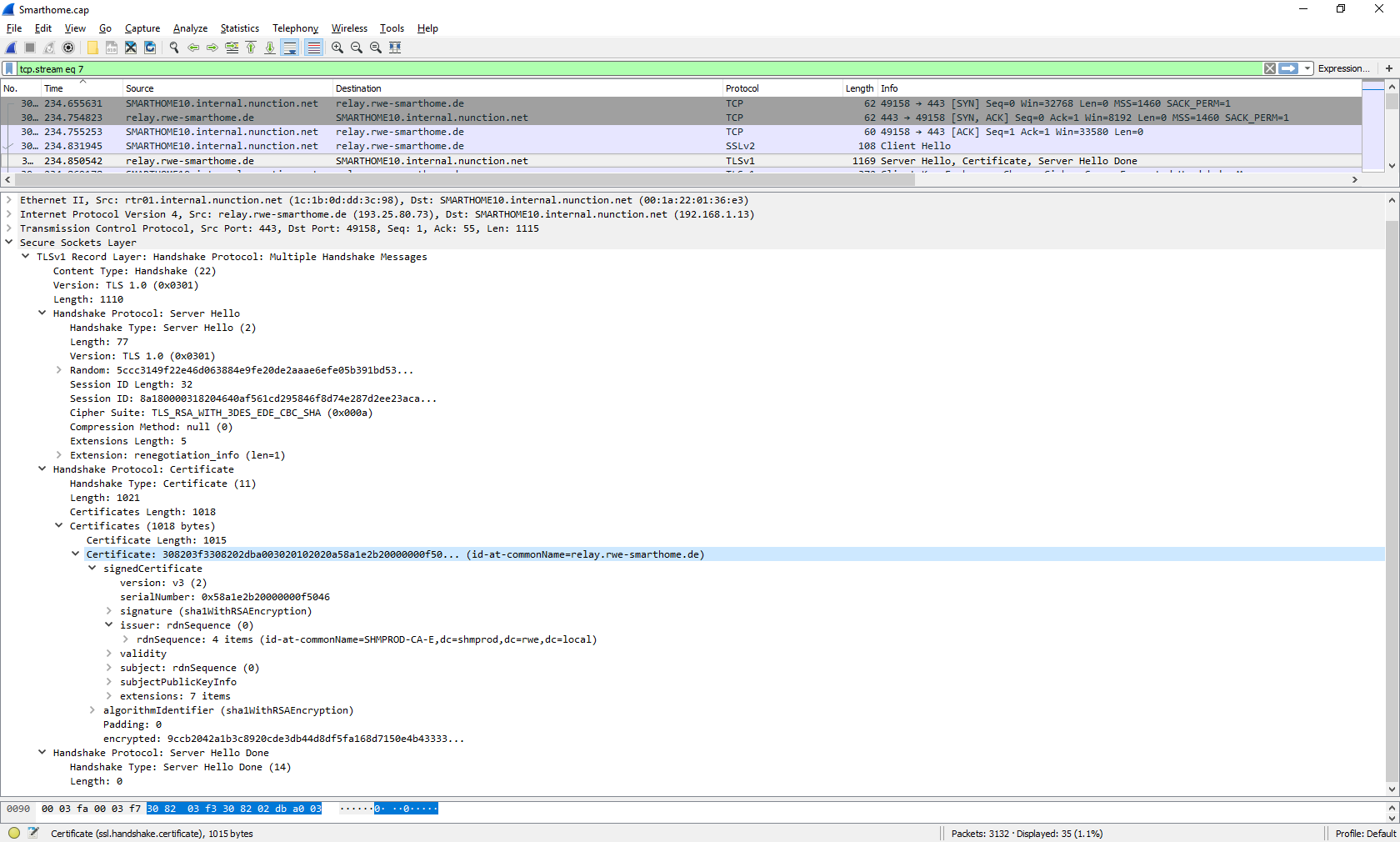

Bei einem mitschnitt des Netzwerkverkehrs der Zentraleinheit während eines Firmwareupdates und anschließendem normalen Betriebs tauchten folgende Protokolle auf:

- NTP

- MDNS

- DNS

- Bootstrap Protocol

- SSL

Für den zur Verfügung gestellten Dienst werden Primär die Endpunkte

services.rwe-smarthome.de, relay.rwe-smarthome.de und

blob.ams20prdstr08a.store.core.windows.net verwendet. Alle

Verbindungen zu diesen Endpunkten sind mit einer Form von SSL gesichert.

Allerdings verwenden alle Verbindungen lediglich 3DES.

Da auch Verbindungen zu Microsoft Servern keine bessere Cipher Suite

verwenden ist davon auszugehen das die Firmware selbst entweder keine

besseren Cipher Suites auswählt oder gar Unterstützt.

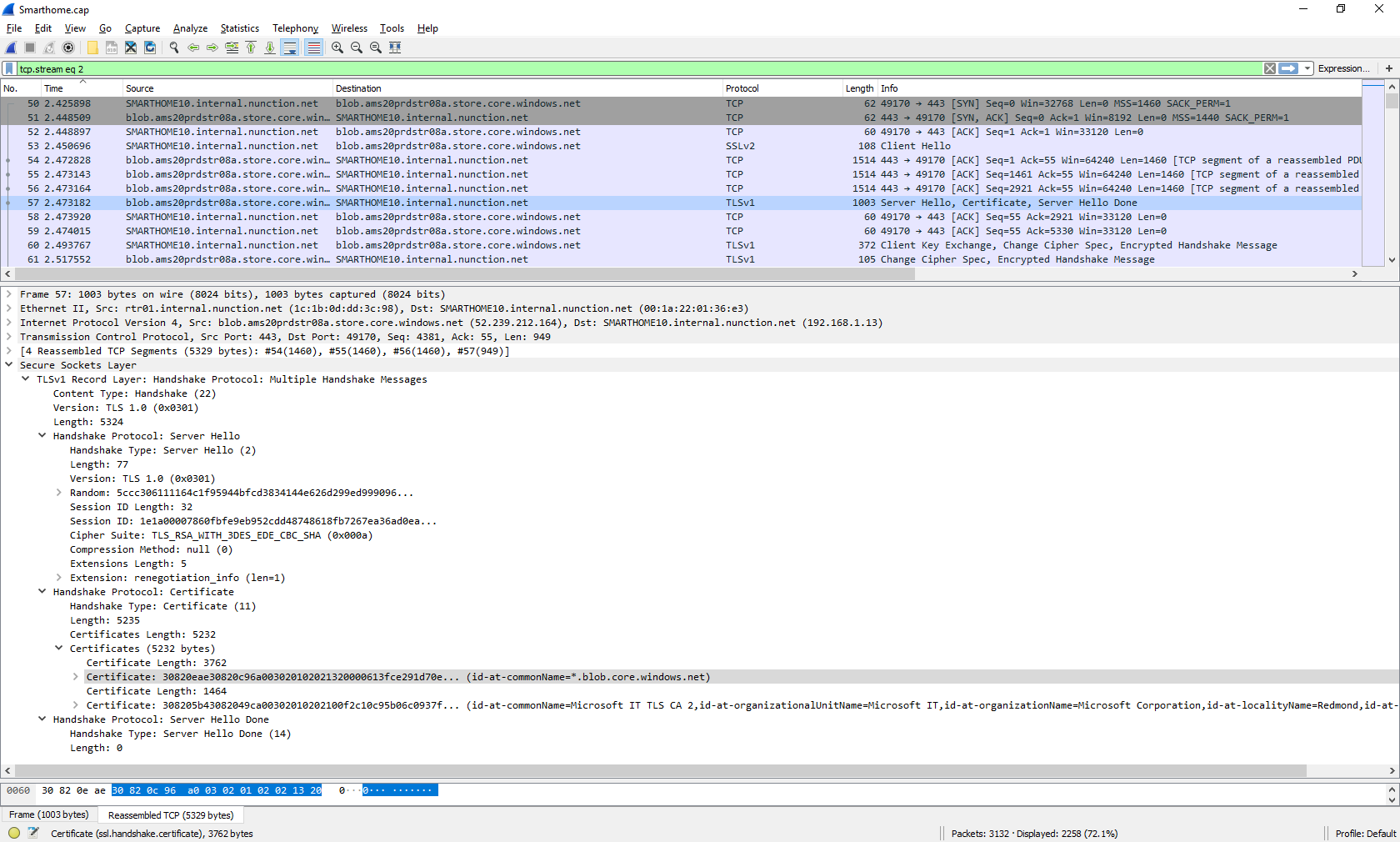

blob.ams20prdstr08a.store.core.windows.net

- Zertifizierungsstelle:

Microsoft IT TLS CA 2undBaltimore CyberTrust Root - Zertifikat ausgestellt an:

*.blob.core.windows.net - Verwendete Cipher Suite:

TLS_RSA_WITH_3DES_EDE_CBC_SHA

Verwendung vom 3DES macht die Chipher anfällig gegen einen Angriff mit Sweet32. Ebenso ist die eigentliche Schlüssellänge aufgrund von Parity Bits reduziert. - Verwendete SSL-Version: TLS 1.0

Die Verwendete SSL-Version ist veraltet und es existieren bekannte Angriffe, und sollte nicht länger verwendet werden.

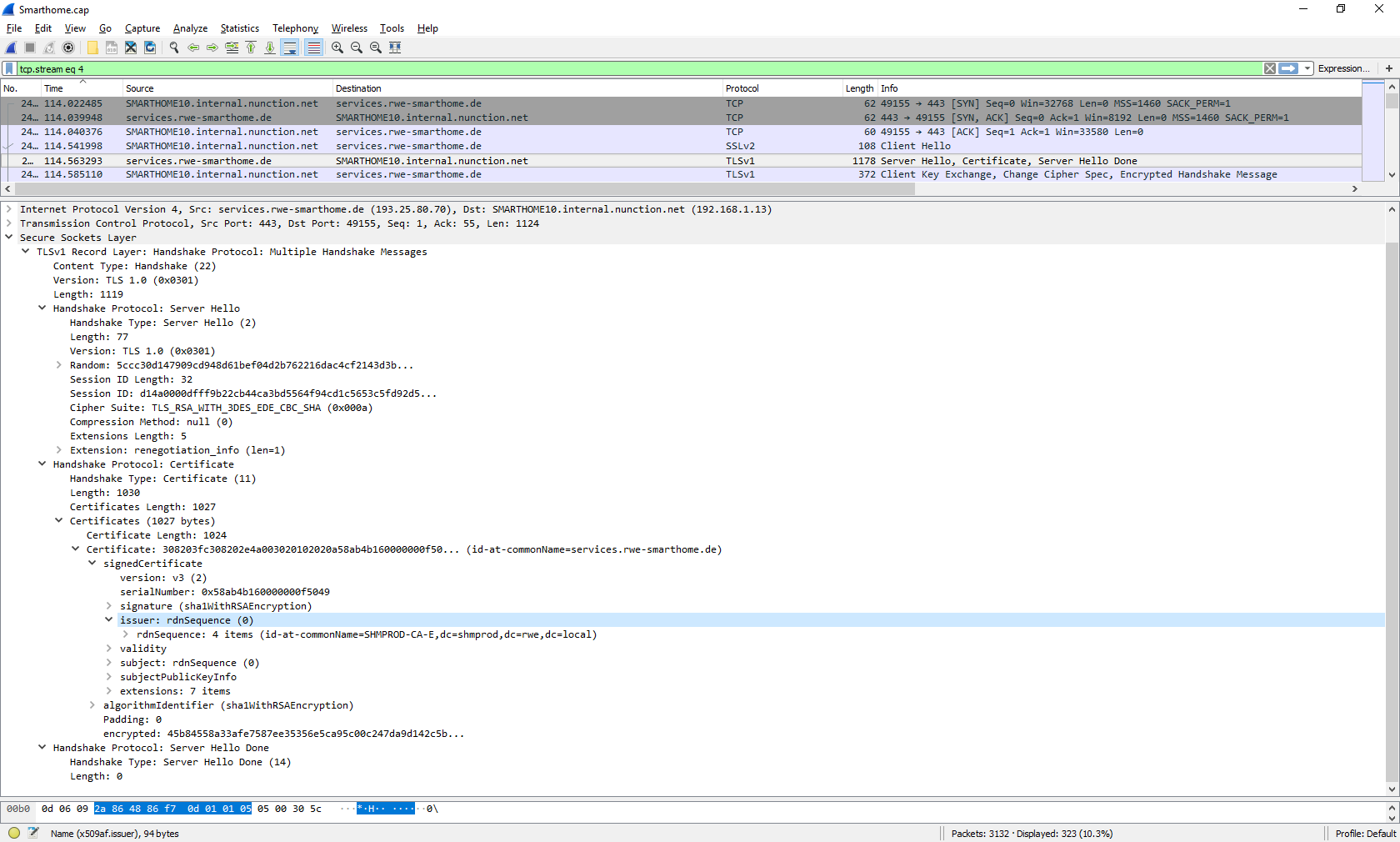

services.rwe-smarthome.de

- Zertifizierungsstellen:

SHMPROD-CA-E - Zertifikat ausgestellt an:

services.rwe-smarthome.de - Verwendete Cipher Suite:

TLS_RSA_WITH_3DES_EDE_CBC_SHA

Verwendung vom 3DES macht die Chipher anfällig gegen einen Angriff mit Sweet32. Ebenso ist die eigentliche Schlüssellänge aufgrund von Parity Bits reduziert. - Verwendete SSL-Version: TLS 1.0

Bewertung: Die Verwendete SSL-Version ist veraltet und es existieren bekannte Angriffe, und sollte nicht länger verwendet werden.

relay.rwe-smarthome.de

- Zertifizierungsstellen:

SHMPROD-CA-E - Zertifikat ausgestellt an:

relay.rwe-smarthome.de - Verwendete Cipher Suite:

TLS_RSA_WITH_3DES_EDE_CBC_SHA

Verwendung vom 3DES macht die Chipher anfällig gegen einen Angriff mit Sweet32. Ebenso ist die eigentliche Schlüssellänge aufgrund von Parity Bits reduziert. - Verwendete SSL-Version: TLS 1.0

Die Verwendete SSL-Version ist veraltet und es existieren bekannte Angriffe, und sollte nicht länger verwendet werden.

Durchgeführt im Rahmen der Veranstaltung Praktikum IT-Sicherheit der Hochschule Trier.